El viejo dicho de que la mejor manera de aprender es que es cierto para las pruebas de penetración como para cualquier otra cosa, por lo que los sistemas intencionalmente vulnerables como la maldita aplicación net son muy útiles. Hasta ahora, sin embargo, no ha habido un sistema de práctica Para pruebas de penetración con drones.

El maldito dron weak (DVD, un acrónimo ligeramente confuso) simula un dron que vuela en un entorno digital bajo el mando de un controlador de vuelo de Ardupilot. Una computadora complementaria en el dron da instrucciones al controlador de vuelo y se comunica con una estación terrestre simulada sobre su propia purple WiFi utilizando el protocolo Mavlink. La computadora complementaria, además de ejecutar WiFi, también transmite video a la estación terrestre, envía información de telemetría y gestiona la navegación autónoma, todo lo cual significa que el probador de penetración tiene una superficie de ataque amplia pero realista.

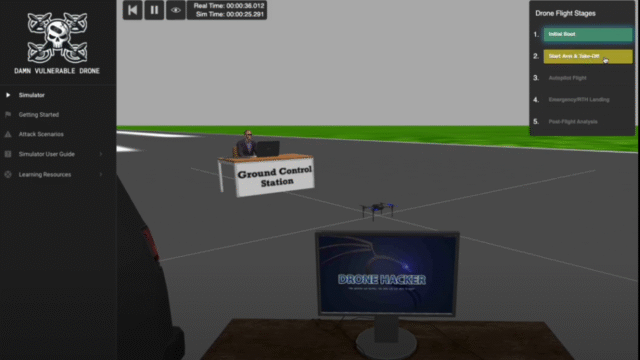

El maldito dron weak usa Docker para la virtualización. El entorno digital del dron se basa en el software program de simulación de robótica de Gazebo, que proporciona un entorno 3D completo completo con un motor de física, pero hace que los requisitos del sistema sean bastante fuertes. El sistema puede simular una rutina de vuelo completa, desde el inicio del motor hasta un vuelo completo, hasta el análisis posterior a los datos. El siguiente video muestra uno de esos vuelos, sin ninguna interferencia de un atacante. El DVD actualmente proporciona 39 ejercicios de piratería diferentes categorizados por tipo, desde el reconocimiento hasta los ataques de firmware. Cada ejercicio tiene una guía detallada y un recorrido disponible (oculto por defecto, para no estropear el desafío).

Esta parece ser la primera herramienta educativa para la piratería de drones que hemos visto, pero hemos visto varias vulnerabilidades encontradas en los drones. Por supuesto, va en ambos sentidos, y también hemos visto drones utilizados como plataformas de ataque de seguridad volador.